21/12/2015

Joyeux Yule ! Joyeux solstice !

Histoire d'un Solstice d'Hiver.

Un groupe de petites fées étaient recroquevillées dans leur maison sous les racines profondes d’un chêne géant. Elles étaient en sécurité et bien au chaud dans leur grotte minuscule bordée de duvet de pissenlit, de plumes d’oiseaux, et de mousse séchée. Dehors, le vent soufflait du froid et la neige tombait doucement vers le bas couvrant le sol. «J’ai vu le Roi Soleil aujourd’hui, » dit la fée nommée Rose comme elle tirait son manteau de mousse autour d’elle. « Il avait l’air si vieux et fatigué comme il s’en allait dans la forêt. Quel est le problème avec lui? »

« Le grand chêne dit qu’il est en train de mourir », répondit Jonquille.

« Mourir? Oh, mais qu’allons-nous faire maintenant? » Commença à pleurer Petite Herbe des Prairies : «Si le Roi-Soleil meurt, nos amies les petites plantes ne pousseront pas. Les oiseaux ne viendront pas chanter à nouveau. Tout sera à jamais l’hiver ! » Lilas, Pissenlit et Fleur de Sureau tentèrent de réconforter leur amie, mais elles étaient toutes très tristes. Comme elles se recroquevillèrent les unes sur les autres, on frappa à la minuscule porte.

Eivor - Dansadu Vindur

« Fées, Ouvrez ! », cria une voix forte. « Pourquoi vous cachez-vous au lieu de nous rejoindre dans notre célébration du solstice? » Rose ouvrit la porte et le petit gnome Marron Noueux se poussa à l’intérieur, secouant les flocons de neige étincelants de son habit brun et de son chapeau.

« Nous sommes trop tristes pour faire la fête », déclara Jonquille en essuyant ses yeux, « Le Roi Soleil se meurt, n’en avez-vous pas entendu parler? »

« Il n’est pas mort, stupides fées ! », Marron Noueux roulait des yeux sombres où brillaient des rires. « Maintenant, dépêchez-vous, ou nous allons être en retard à la fête! »

« Comment pouvez-vous être heureux et rire? » Fleur de Sureau tapa par terre de son petit pied et fronça les sourcils devant le gnome. «Si le Roi-Soleil est mort, ce sera toujours l’hiver. Nous ne reverrons jamais le soleil à nouveau ! »

« Stupide enfant-fée ! », Marron Noueux saisit pissenlit par la main et la tira sur ses pieds. « Il y a un secret niché au cœur du Solstice d’hiver. Vous ne voulez pas savoir ce que c’est? »

Blackmore's Night - "Mid Winter's Night"

Les fées le regardèrent avec étonnement. « Un secret ? » dirent-elles. « Quel secret? Nous ne sommes que des nouvelles fées, gnome idiot. Nous n’avons jamais été à une fête du solstice avant. »

« Venez et voyez. Venez et voyez. Mettez vos caps et venez avec moi. » Marron Noueux dansait la gigue autour de la salle. «Vite, vite, ne soyez pas si lentes ! Au Bosquet du Chêne Sacré dans la neige! ». Il dansa sur le pas de porte et disparut.

« Qu’est-ce que ce gnome a voulu dire? » demanda Rose en même temps qu’elle ramassait son manteau de pétales de roses entrelacés par des toiles d’araignée et bordé de duvet d’oie.

« Je ne sais pas, mais la Dame vit dans le bois sacré. » Herbe des Prairies tira sur son chapeau.

« Peut-être que si nous allons voir la Déesse, Elle pourra expliquer ce dont Marron Noueux parlait ».

Les fées quittèrent leur douillette maison et marchèrent péniblement dans la neige en direction du bosquet du Chêne Sacré. La forêt était sombre avec la seule lumière de la lune brillant à travers les épaisses branches de sapin et les membres nus de l’érable et de l’aubépine. Il était très difficile pour elles de passer à travers la neige, car elles étaient vraiment très, très petites. Comme elles pataugeaient dans la neige mouillée et grelottaient dans le vent froid, elles rencontrèrent un renard.

Sowulo Yule

« Où allez-vous, petites fées ? » demanda le renard.

« Au bois sacré», répondirent-elles, grelottantes et frissonnantes.

« Montez sur mon dos et je vous y emmènerai rapidement. »

Le renard se mit à genoux de sorte que les fées puissent grimper. Puis il courut à travers l’obscurité.

« Écoutez ! » dit Lilas alors qu’ils s’approchaient du bosquet sacré. « Des personnes chantent des chansons de joie. BEAUCOUP de personnes. »

La belle musique repoussait l’air froid, tranquille et nimbé de clair de lune. C’était la plus belle musique que les fées n’avaient jamais entendue. Le renard transporta les fées tout droit au bord de l’autel de pierre au centre du bosquet, puis se mit à genoux.

« Regardez ! » dit Fleur de Sureau comme elles glissaient sur le sol enneigé. « Il y a la Jeune Fille et la Mère et l’Ancienne, et beaucoup d’autres personnes du Petit Peuple »

« Ils sont tous souriants et heureux », déclara Lilas en regardant toutes les créatures autour d’elles.

« Tous les animaux sont là aussi », chuchota Pissenlit. « Pourquoi regardent-ils tous la Mère? »

Les fées se rapprochèrent des trois dames assises sur la pierre d’autel. La Mère tenait un gros paquet dans Ses bras, à qui Elle souriait.La Jeune Fille se pencha et prit doucement les fées dans ses mains. Elle les tint près de la Mère afin qu’elles puissent voir ce qu’Elle tenait.

« Un bébé ! » s’écrièrent les fées. « Un nouveau bébé ! Regardez comme il brille ! »

Il est le nouveau-né Roi Soleil», déclara la Jeune Fille en souriant.

« Mais Marron Noueux et le vieux chêne avait dit que le Roi Soleil est mort », lui répondirent les fées. « Comment ce petit bébé peut-il être le Roi Soleil ? »

feryllt - Yule' 'Йолль

« C’est le grand secret du Solstice d’Hiver. » L’Ancienne,la Sage, toucha la joue du bébé avec sa main ridée. « Chaque année, le Roi-Soleil doit venir dans le bois sacré pendant les jours sombres de l’hiver où il meurt. J’amène son esprit à la Mère qui lui donne à nouveau une nouvelle vie. C’est la voie de toutes les créatures, pas seulement du Roi-Soleil. » Vous voulez dire que tout vit et meurt et vit à nouveau ? » Les fées regardèrent avec stupeur vers l’enfant Roi Soleil, niché dans les bras de la Mère.

« Oui, Petites», répondit la Vieille Sage.« Il n’y a jamais une fin à la vie. C’est le grand secret mystique du solstice d’hiver. »

Les fées rirent tellement elles étaient heureuses.

« Je lui montrerai où les roses sauvages fleurissent au début de l’été. »

« Et, je lui apprendrais à appeler les oiseaux et écouter les chansons du vent », s’écria Pissenlit.

« Quand il sera plus âgé et plus fort », dit la Mère, « alors les fleurs s’épanouiront à son contact, les oiseaux seront de retour pour chanter leurs chansons, et le souffle de l’air sera chaud, et l’hiver sera parti pour un temps. Alors le roi Soleil courra et jouera avec vous dans la forêt. »

Les fées chantèrent pour le Bébé Roi Soleil, des chants pour la venue du printemps, les fleurs odorantes, les abeilles endormies, et tous les secrets de la forêt. Et toutes les créatures du bois sacré chantèrent avec elles. Alors le renard les ramena à leur douillette maison sous les racines du chêne géant où elles firent des rêves merveilleux en attendant la chaleur du printemps et le plaisir qu’elles auraient avec le petit Roi-Soleil.

09:49 Publié dans Actualité | Tags : solstice, soleil, hiver, yule, fête | Lien permanent | Commentaires (0) |  |

| ![]() Facebook | | |

Facebook | | |

19/12/2015

Quelques idées cadeaux

La période de Noël est l'occasion de retrouver parents et amis et donc de faire de petits cadeaux. Voici donc quelques idées originales qui feront sans doutes quelques heureux. En attendant, ne suivez pas le mauvais exemple du petit mafioso...

Le petit garçon d'un mafioso voudrait avoir une bicyclette neuve pour Noël.

Alors il prend un papier et un crayon et écrit :

- Cher petit Jésus, j'aimerais bien avoir pour Noël une bicyclette neuve car mon vieux vélo...

Il arrête, regarde sa lettre la déchire en disant que ça ne marchera pas.

Il prend un autre papier et écrit :

- Cher petit Jésus ayant été sage, j'aimerais pour Noël, avoir une bicyclette neuve...

Il s'arrête, regarde sa lettre, la déchire et dit que ça ne marchera pas celle-là non-plus...

Il regarde sur le bureau de sa chambre, prend la statue de la Sainte-Vierge, prend la roulette de papier collant, enrubanne la statue comme il faut, la dépose dans une boîte et entoure la boîte carton, descend dans le sous-sol dépose la boîte dans une valise, barre la valise pour ensuite la déposer dans le coffre-fort et barre le coffre-fort avec deux cadenas.

Il remonte en haut prend un papier et sa plume et écrit :

- Cher petit Jésus, si tu veux revoir la madone vivante...

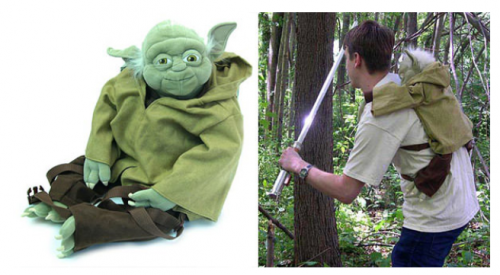

Le sac à dos Yoda

Star Wars malgré son passage dans l'écurie Disney reste une valeur sure auprès de la jeunesse. Voilà un peit sac à dos qui fera donc des envieux surtout s'il permet d'emporter un savoureux gouter.

Yoda Plush Backpack 40$ chez Thinkgeek- Yoda Height: 25" (from foot to top of head)

- Pocket Depth: 13.4"

Babushka Russian Nesting Doll Novelty Tea Infuser

De petites poupées à 15$ pour l'infusion élégante du thé. Disponible sur Amazon.

Z Board, le skateboard motorisé

Avec une vitesse pouvant dépasser les 20 km/h et environ 30 km d'autonomie voilà le véhicule qui vous épargnera bien des soucis.

UE BOOM 2 Brain Freeze Enceinte portable Bluetooth

Pour 149€ voici la nouvelle version d'un haut-parleur sans fil à 360 degrés produisant un son explosif et riche en basses. Il est étanche, résistant aux chocs et conçu pour les randonnées, sorties sportives dans la nature. Tapotez juste le haut-parleur pour jouer un morceau, l'interrompre ou passer à la chanson suivante. Disponible en de nombreuses couleurs et aussi en pack.

Anker PowerCore+

Une indispensable qui marche très fort, la mini batterie externe portable et ultra-compacte de 3350mAh pour smartphones, lecteurs MP3, périphériques nomades. Pour 12€ seulement, l'appareil (94 × 23 × 23 mm, 85 g), avec sa technologie PowerIQ™ détecte les besoins en énergie de votre appareil afin d'assurer un rechargement jusqu'à 1A. Il se recharge en 3-4 heures avec un adaptateur secteur USB 5V / 1A (non inclus) et le câble Micro USB inclus. La batterie ajoute une recharge entière (plus de 14 heures d'appel) à unun iPhone 6, recharge presque la batterie complète d'un gourmand Galaxy S6. Livré avec une Batterie Externe Anker® PowerCore+ Mini 3350mAh, un Câble Micro USB (câble Lightning non inclus), une Housse de Protection, un Guide d'Utilisation. Garantie 18 Mois

ADATA Superior Series S102 Pro 64 GB USB 3.0 Flash Drive - Titanium (AS102P-64G-RGY)

Un prix exceptionnel de 23$ pour cette clé USB livrable en France et aux bonnes performances, CrystalDiskMark. USB 2.0: 34.79MB/s read 20.93 write. USB 3.0: 99.65 MB/s read 24.68 MB/s write.

Bonne emplettes, je suis volontaire pour l'emballage.

13:51 Publié dans Actualité, Gadgets | Tags : noël, cadeaux, gadget, geek | Lien permanent | Commentaires (0) |  |

| ![]() Facebook | | |

Facebook | | |

17/12/2015

L'article 330

Mais si, la France libre a existé, souvenez vous !

L’ARTICLE 330

de

Georges Courteline

Une salle d'audience au Palais de Justice. —Au lever du rideau, mouvement de scène, brouhaha

de conversations et, presque aussitôt, coup de sonnette. Le calme se fait à l'instant même. Un

garçon de bureau se précipite et va ouvrir à deux battants la porte de la chambre de conseil.

L'HUISSIER. —Le tribunal! Découvrez-vous, messieurs !

Les trois juges viennent prendre leurs places. Tout le monde s'assied.

LE PRESIDENT.—L'audience est reprise!... Appelez, huissier.

L'HUISSIER. —Le Ministère Public contre La Brige. Outrage public à la pudeur. — La Brige !

La Brige s'avance à la barre.

LE PRESIDENT.—Vos nom, prénoms et domicile.

LA BRIGE.—La Brige, Jean-Philippe, trente-six ans, 5 bis, avenue de La Motte-Picquet.

LE PRESIDENT.—Votre profession.

LA BRIGE.—Philosophe défensif.

LE PRESIDENT.—Comment ?

LA BRIGE.—Philosophe défensif.

LE PRESIDENT.—Qu'est-ce que vous voulez dire par là ?

LA BRIGE.—Je veux dire que, déterminé à vivre en parfait honnête homme, je m'applique à

tourner la loi, partant à éviter ses griffes. Car j'ai aussi peur de la loi qui menace les gens de bien

dans leur droit au grand air que des institutions en usage qui les lèsent dans leurs patrimoines,

dans leur dû et dans leur repos.

LE PRESIDENT.—Voilà de singulières doctrines.

LA BRIGE.—Les doctrines, inspirées par la sagesse même, d'un homme qui, n'ayant de sa vie bu

outre mesure, frappé ni injurié personne, fait tort d'un sou à qui que ce soit, ne s'est jamais levé le

matin sans se demander avec inquiétude s'il coucherait le soir dans son lit.

LE PRESIDENT.—Vous êtes anarchiste ?

LA BRIGE, haussant les épaules. — Ah! là! là!... La République serait bien ce qu'il y a de plus

bête au monde, si l'anarchie n'était plus bête qu'elle encore. Non, je suis pour Philippe Auguste,

ou pour Louis X dit le Hutin.

LE PRESIDENT.—Vous n'avez jamais eu de condamnations ?

LA BRIGE.—Jamais.

LE PRESIDENT.—Ça m'étonne.

LA BRIGE.—Je vous crois sans peine; mais je suis un gaillard habile.

LE PRESIDENT, ironique. —Soit dit sans vous flatter.

LA BRIGE.—Sans me flatter, en effet, puisque j'ai résolu le difficile problème de pouvoir, à

trente-six ans, justifier à la fois et d'un passé sans tache, et d'un casier judiciaire sans souillure.

LE SUBSTITUT.— Voilà de bien grands mots : mettons les choses au point. Vous n'avez jamais eu

de condamnations, c'est vrai, mais les renseignements recueillis sur votre compte ne sont guère en

votre faveur. Ils vous représentent comme un personnage de commerce presque impossible,

comme une façon de Chicaneau, processif, astucieux, retors, éternellement en bisbille avec le

compte courant de la vie. Les juges ne sont occupés qu'à trancher vos petits différends avec le

commun des mortels, et les archives des commissariats regorgent de procès-verbaux dont votre

nom fait les frais.

LA BRIGE.—Monsieur, chacun, en ce bas monde, étant maître de sa vie, en dispose comme il

l'entend. Pour moi, j'ai commencé par mettre la mienne au service de celle des autres, dans

l'espérance que les autres s'en apercevraient un jour et me sauraient gré de mes bonnes intentions.

Malheureusement, il est, pour l'homme, deux difficultés insolubles : savoir au juste l'heure qu'il

est, et obliger son prochain. Dans ces conditions, écoeuré d'avoir tout fait au monde pour être un

bon garçon et d'avoir réussi à n'être qu'une poire, dupé, trompé, estampé, acculé, finalement, à

cette conviction que le raisonnement de l'humanité tient tout entier dans cette bassesse : « Si je ne

te crains pas, je me fous de toi », j'ai résolu de réfugier désormais mon égoïsme bien acquis sous

l'abri du toit à cochons qui s'appelle la Légalité.

21:39 Publié dans Actualité, Humour geek | Tags : humour, résistance, france, liberté | Lien permanent | Commentaires (0) |  |

| ![]() Facebook | | |

Facebook | | |

16/12/2015

iFi Audio Micro iCan Ampli casque

L'ampli casque demeure en 2015 un produit un peu mystérieux souvent réservé aux audiophiles. Il est rarement présent dans les magasins audio en raison du faible nombre de produits abordables sur le marché français. L'ampli casque iFi Audio Micro iCan est donc une excellente surprise car malgré un coût abordable et un look discret pour ne pas dire minimaliste, il offre des performances excellentes. L'ampli est conçu autour d'une puce bien connue, la Texas Instruments TPA6120 aux très bonnes caractéristiques en matière de distorsion (0,0014% THD + N) et précisons le de suite, le rapport signal/bruit de 120 dB est lui aussi satisfaisant.

Cet ampli est tout d'abord d'une bonne puissance (400 mW sous 32 Ohms) et adapté à la grande majorité des casques du marché. L'écoute est un véritable délice avec de vrais silences et un très haut niveau de détail que l'on trouve d'habitude dans des produits concurrents dépassant les 600€. La précision est ici constante permettant de bien restituer les voix, sans les déformations flatteuses trop courantes sur les amplis à tube premier prix.

Sans bouton marche-arrêt (une prise à télécommande ferait un bon achat complémentaire), le iFi Audio Micro iCan offre cependant sur son ventre un réglage peu courant de gain commutable (0 dB, 10 dB, 20 dB) dont nous n'avons pas eu l'usage mais qui peut être nécessaire pour la redécouverte des très vieux enregistrements.

Pour le reste, le constructeur a été à l'essentiel, en face arrière, l'entrée audio RCA indispensable, une entrée audio mini-jack et la prise alimentation (le modèle livré est audiophile à faible bruit). En face avant, une seule sortie casque (jack 6,35 mm), le potentiomètre de volume et deux petits commutateurs servant (et c'est la surprise sur un ampli casque) à amplifier les basses (XBass) et pour le traitement 3D Holographic. Rassurez-vous amis puristes, le mode direct existe.

La grande ambition de cet ampli est en effet d'agir sur la scène sonore, à la manière des amplis à tubes ou des enceintes acoustiques traditionnelles, sans nuire au respect du signal audio. Un défi plutôt bien relevé malgré la fonction de base (amplifier sans déformer et alimenter le casque) sur laquelle on ne transigera pas de ce type d'appareil, la fidélité.

Nous avons testé l'ampli avec une grande variété de musique pendant une longue période et le résultat est très satisfaisant. La seule vraie critique tient plus au design. si l'appareil est compact et facilement transportable (il existe pourtant une version nomade de qualité), son poids réduit le fait facilement glisser emporter par le poids des câbles.

Si rien à redire des performances. Il y a là une vraie référence à moins de 320€ pour profiter de ses fichiers numériques. La définition et les détails sont présents sans être agressifs, les basses ne sont pas hypertrophiées, la restitution stéréo bien maîtrisée le tout avec une dynamique respectueuse de l'équilibre tonal. On imagine mal conseiller un autre produit à moins de 600-700€.

Testé avec casque Sennheiser HD 650

Oscar Peterson, Ballads, Blues & Bossa Nova (Jazz Club) CD, Import

- Label: Mis

- ASIN : B001BS3G56

Un triple album qui permet de découvrir la richesse des interprétations du virtuose canadien. Du génial Moanin à Wave, on profite de l'interprétation sans mise en avant artificielle, avec les traces d'enregistrements datées mais le tout effacé par un jeu détendu que l'ampli ne va jamais noyer.

Katatonia, Sanctitude

- Label: Snapper Music

- ASIN : B00SSJI9ZI

Katatonia en live, accoustique au London's Union Chapem. On retrouve le groupe de heavy metal suédois dans une ambiance intimiste illustrant bien son évolution au metal plus posé et lyrique, une scène sonore incroyable qui n'aura pas besoin des talents de l'ampli et encore moins de son amplification des basses. L'ampli est ici parfait et invisible car fermant les yeux, on est sur scène.

Sergio Mendes, The Essential Compilation, Import

- Label: Spectrum Music

- ASIN : B0000255OR

Un album indispensable, un rayon de soleil qui chassera toute déprime. Si vous aimez la bossa nova et les arrangements de Sergio Mendes, c'est l'album indispensable. Si je ne peux me résoudre à critiquer le sublime Pretty World, il faut constater qu'il faudra cette fois profiter des options de notre ampli pour corriger certaines faiblesses d'enregistrement et des voix parfois un peu "justes". L'ampli ne pardonne en effet rien et si nous sommes heureux de retrouver cette ambiance 70, retrouver des moyens techniques de l'époque fait parfois un peu peur et on glisse souvent sur la lame du rasoir.

Teresa Salgueiro, Obrigado

- Label: Parlophone

- ASIN : B000BYRAYE

Maria Teresa de Almeida Salgueiro est originaire de Lisbonne où elle a chanté le fado et la bossa nova. En 1987, elle le guitariste Pedro Ayres Magalhães avec lequel elle va constituer le groupe Madredeus. Pour le grand public, elle est surtout un des personnages centraux du film de Wim Wenders, Lisbon Story. Depuis 2007, elle a quitté Madredeus pour se consacrer à une carrière solo. Respect tonal, ambiance, encore une fois notre petit ampli est parfaitement à la hauteur et se fait oublier.

Madredeus - Ao Longe o Mar "The Faraway Sea"

Mozart - Symphonie concertante / Bruch - Fantaisie écossaise / Hindemith - Concerto pour violon Import, David Oistrakh et son fils Igor (violon).

- Label: Decca

- ASIN : B00005UW3X

Enregistrements anciens, du début des années 60 qui enchanteront ceux qui savent apprécier l'école russe de violon. L'émotion est bien présente dans l'interprétation de la trop méconnue fantaisie écossaise de de Bruch. Si vous rêvez de vous tenir juste à coté du soliste et pas dans le public, c'est un disque à ne pas manquer pour sa chaleur, son lyrisme, son extrême sensibilité.

Bruch, Scottish Fantasy.

Caractéristiques

Châssis en aluminium

Dimensions : 158 x 28 x 68 mm

Poids : 216 g

Circuits en pure classe A

Ampli TPA6120 (Texas Instruments)

Technologie Direct Drive (trajet de signal court)

XBass : amélioration des basses 3 niveaux

Son 3D holographique sans DSP, 3 positions (Direct / 3D forte pour morceaux sans relief / 3D faible pour enregistrements avec effet stéréo marqué)

Gain réglable : 0 dB, 10 dB, 20 dB

Réponse en fréquence : 0,5 Hz - 500 KHz (-3 dB) / 2,5 Hz - 100 kHz (-1 dB)

Puissance de sortie : >400 mW (32 Ω)

Tension de sortie : >5V (>600 Ω)

Rapport signal/bruit : +/-120 dB(A)

Distorsion harmonique totale (THD) : < 0,003% (400 mV)

Entrée audio stéréo RCA (connecteurs plaqués or)

Entrée audio stéréo mini-jack 3,5 mm

Sortie casque jack 6,35 mm (connecteur plaqué or)

Alimentation

Tension secteur AC 100-240V, 50/60Hz

Adaptateur secteur à faible bruit fourni

Consommation à vide / max. : < 4 W (veille) / 10 W

20:08 Publié dans Actualité, Ampli casque | Tags : ifi, ican, test, ampli, casque | Lien permanent | Commentaires (0) |  |

| ![]() Facebook | | |

Facebook | | |